- SERVICE

セキュアな Web サイト制作サービス

- WORKS

- ABOUT US

- NEWS & COLUMN

- IR

- RECRUIT

皆さんこんにちは。

taneCREATIVEの「ちほうタイガー」です。

本記事はSpectra Gutenberg Blocksのバージョンと脆弱性への対応状況についてまとめたもので、2026年5月12日に執筆しています。

Spectra Gutenberg Blocksは、WordPressの標準ブロックエディター(Gutenberg)を拡張するプラグインであり、Brainstorm Force US LLCによってサポートされています。

WordPressのPlugin Directoryの統計情報によると、アクティブインストールは100万以上、総ダウンロード数は4080万回以上を計測しており、世界的にも有名なプラグインの一つと言ってよいでしょう。

一方で、人気が高いほど攻撃対象になるリスクもあるため、脆弱性への適切な対応が重要になります。

実際にSpectra Gutenberg Blocksの脆弱性は過去見つかっており、迅速に対応されています。

この記事では、企業のWeb担当の皆様に向けて、Spectra Gutenberg Blocksの概要並びに、脆弱性及びその対応状況をご紹介することで、Spectra Gutenberg Blocks自体については安心して使用していただけるようにしたいと思います。

少しでも皆様のお役に立てる記事にできればと思います。

どうぞよろしくお願い致します。

Spectra Gutenberg Blocksとは

前述の通り、Spectra Gutenberg Blocksは、Brainstorm Force US LLCがサポートをしている、WordPress標準ブロックエディター(Gutenberg)拡張プラグインです。

30以上のカスタマイズ可能なブロック、レイアウト機能、テンプレート、パターンなどを利用でき、コーディングなしでページや投稿を効率よくデザインできること、標準エディター上で使えるため学習コストが低いことから、人気があります。

一方で、利用者の多いプラグインは、攻撃のターゲットにされる可能性があるため、当社では、脆弱性に対する対応が遅い、もしくは対応しないプラグインは、クライアントにお勧めしていません。

Spectra Gutenberg Blocksについては、定期的にバージョンアップがされており、かつ最新バージョンでは未修正の脆弱性情報が公表されていないことから、2026年5月12日現在、最新バージョンを使用していれば、セキュリティ面でのリスクは少ないと考えております。

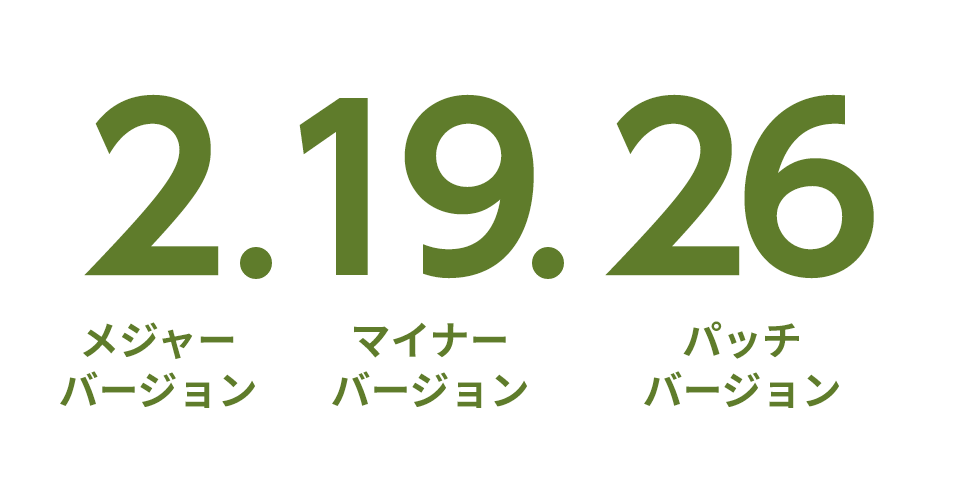

Spectra Gutenberg Blocksのバージョン情報に関するポイント

Spectra Gutenberg Blocksは、通常のセマンティックバージョニングに近いバージョニングを採用しており、左からメジャーバージョン、マイナーバージョン、パッチバージョンの3つの数字で構成されています。

2026年5月12日現在、Spectra Gutenberg Blocksの最新バージョンは2.19.26であり、WordPress 6.9.4までテストされています。

通常のオープンソースソフトウェアでは、公式のサポート(新機能の追加、不具合の改修、セキュリティパッチの提供)対象は最新パッチバージョンのみであり、最新パッチバージョンへのアップデートを推奨いたします。

Spectra Gutenberg Blocksのバージョン情報

2026年5月12日現在での、Spectra Gutenberg Blocksのバージョン情報は次の通りです。

| バージョン | リリース日 | サポート期限 | 修正された脆弱性 |

| 2.19.26 | 2026年5月4日 | サポート中 | - |

| 2.19.25 | 2026年4月27日 | 2026年5月4日 | - |

| 2.19.24 | 2026年4月21日 | 2026年4月27日 | - |

| 2.19.23 | 2026年4月21日 | 2026年4月21日 | CVE-2026-42648 |

| 2.19.22 | 2026年3月31日 | 2026年4月21日 | - |

| 2.19.18 | 2026年1月20日 | 2026年2月2日 |

CVE-2026-24982 CVE-2026-0950 |

| 2.19.15 | 2025年10月3日 | 2025年11月12日 | CVE-2025-11162 |

| 2.19.1 | 2025年2月19日 | 2025年3月10日 | CVE-2025-1784 |

| 2.16.3 | 2024年11月2日 | 2024年11月13日 | CVE-2024-10484 |

| 2.15.1 | 2024年8月6日 | 2024年8月29日 | CVE-2024-7590 |

| 2.13.8 | 2024年6月27日 | 2024年7月4日 | CVE-2024-37517 |

| 2.13.1 | 2024年5月3日 | 2024年5月13日 | CVE-2024-4366 |

| 2.12.9 | 2024年4月22日 | 2024年4月25日 |

CVE-2024-1815 CVE-2024-1814 |

| 2.12.7 | 2024年4月2日 | 2024年4月10日 | CVE-2024-3107 |

| 2.10.4 | 2023年12月12日 | 2023年12月18日 | CVE-2023-6486 |

| 2.7.10 | 2023年9月22日 | 2023年9月27日 | CVE-2023-49833 |

| 2.6.7 | 2023年6月14日 | 2023年6月22日 |

CVE-2023-36679 CVE-2023-36676 Wordfence |

| 2.3.2 | 2023年1月23日 | 2023年1月24日 |

CVE-2023-23834 Wordfence |

| 2.3.1 | 2023年1月20日 | 2023年1月23日 |

CVE-2023-23825 CVE-2023-23738 CVE-2023-23735 CVE-2023-23730 CVE-2023-23729 |

| 1.25.6 | 2022年5月31日 | 2022年8月17日 | Wordfence |

| 1.15.0 | 2020年6月2日 | 2020年6月2日 | CVE-2020-36656 |

| 1.14.8 | 2020年3月30日 | 2020年4月28日 | CVE-2020-36702 |

※各バージョンのリリース日については、WordPress公式サイトの開発ログの情報に基づいています。

※上記の内容は、バージョン2.19.22までを掲載しています。また、2.19.22以前のバージョンについては、下記脆弱性が修正されたバージョンを追記しています。

※バージョン2.19.22以下には既知の脆弱性が存在するため、グレーにしています。

Spectra Gutenberg Blocksの脆弱性情報

Spectra Gutenberg Blocksの最新バージョンは2.19.26であり、当社が把握している全ての脆弱性に修正対応済みとなっています。

また、Spectra Gutenberg Blocks 2.19.22以下のバージョンをご使用の場合には、既知の脆弱性が存在する可能性がありますので、最新バージョンへのアップデートをお勧めします。

Spectra Gutenberg Blocks自体に関する脆弱性情報で、当社が把握しているものは次の通りです。

| 脆弱性情報 | 深刻度 | 影響を受けるバージョン | 修正されたバージョン |

|

CVE-2026-42648 CVE-2026-42648 Detail |

CVSS v3 4.3 (警告) |

・Spectra Gutenberg Blocks 2.19.22までのバージョン | ・Spectra Gutenberg Blocks 2.19.23 |

|

CVE-2026-24982 CVE-2026-24982 Detail |

CVSS v3 5.3 (警告) |

・Spectra Gutenberg Blocks 2.19.17までのバージョン | ・Spectra Gutenberg Blocks 2.19.18 |

|

CVE-2026-0950 CVE-2026-0950 Detail |

CVSS v3 5.3 (警告) |

・Spectra Gutenberg Blocks 2.19.17までのバージョン | ・Spectra Gutenberg Blocks 2.19.18 |

|

CVE-2025-11162 CVE-2025-11162 Detail |

CVSS v3 6.4 (警告) |

・Spectra Gutenberg Blocks 2.19.14までのバージョン | ・Spectra Gutenberg Blocks 2.19.15 |

|

CVE-2025-1784 CVE-2025-1784 Detail |

CVSS v3 6.4 (警告) |

・Spectra Gutenberg Blocks 2.19.0までのバージョン | ・Spectra Gutenberg Blocks 2.19.1 |

|

CVE-2024-37517 CVE-2024-37517 Detail |

CVSS v3 8.8 (重要) |

・Spectra Gutenberg Blocks 2.13.7までのバージョン | ・Spectra Gutenberg Blocks 2.13.8 |

|

CVE-2024-10484 CVE-2024-10484 Detail |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.16.2までのバージョン | ・Spectra Gutenberg Blocks 2.16.3 |

|

CVE-2024-7590 JVNDB-2024-019793 |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.15.0までのバージョン | ・Spectra Gutenberg Blocks 2.15.1 |

|

CVE-2024-4366 JVNDB-2024-018499 |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.13.0までのバージョン | ・Spectra Gutenberg Blocks 2.13.1 |

|

CVE-2024-3107 JVNDB-2024-018374 |

CVSS v3 4.3 (警告) |

・Spectra Gutenberg Blocks 2.12.6までのバージョン | ・Spectra Gutenberg Blocks 2.12.7 |

|

CVE-2024-1815 JVNDB-2024-018486 |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.12.8までのバージョン | ・Spectra Gutenberg Blocks 2.12.9 |

|

CVE-2024-1814 CVE-2024-1814 Detail |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.12.8までのバージョン | ・Spectra Gutenberg Blocks 2.12.9 |

|

CVE-2023-49833 CVE-2023-49833 Detail |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.7.9までのバージョン | ・Spectra Gutenberg Blocks 2.7.10 |

|

CVE-2023-36679 CVE-2023-36679 Detail |

CVSS v3 6.5 (警告) |

・Spectra Gutenberg Blocks 2.6.6までのバージョン | ・Spectra Gutenberg Blocks 2.6.7 |

|

CVE-2023-36676 JVNDB-2023-027314 |

CVSS v3 8.8 (重要) |

・Spectra Gutenberg Blocks 2.6.6までのバージョン | ・Spectra Gutenberg Blocks 2.6.7 |

| Wordfence | CVSS v3 6.4 (警告) |

・Spectra Gutenberg Blocks 2.6.6までのバージョン | ・Spectra Gutenberg Blocks 2.6.7 |

|

CVE-2023-23834 CVE-2023-23834 Detail |

CVSS v3 9.8 (緊急) |

・Spectra Gutenberg Blocks 2.3.1までのバージョン | ・Spectra Gutenberg Blocks 2.3.2 |

| Wordfence | CVSS v3 6.3 (警告) |

・Spectra Gutenberg Blocks 2.3.1までのバージョン | ・Spectra Gutenberg Blocks 2.3.2 |

|

CVE-2023-23825 JVNDB-2023-028194 |

CVSS v3 8.8 (重要) |

・Spectra Gutenberg Blocks 2.3.0までのバージョン | ・Spectra Gutenberg Blocks 2.3.1 |

|

CVE-2023-23738 CVE-2023-23738 Detail |

CVSS v3 5.3 (警告) |

・Spectra Gutenberg Blocks 2.3.0までのバージョン | ・Spectra Gutenberg Blocks 2.3.1 |

|

CVE-2023-23735 JVNDB-2023-028192 |

CVSS v3 6.1 (警告) |

・Spectra Gutenberg Blocks 2.3.0までのバージョン | ・Spectra Gutenberg Blocks 2.3.1 |

|

CVE-2023-23730 JVNDB-2023-028207 |

CVSS v3 5.3 (警告) |

・Spectra Gutenberg Blocks 2.3.0までのバージョン | ・Spectra Gutenberg Blocks 2.3.1 |

|

CVE-2023-23729 CVE-2023-23729 Detail |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.3.0までのバージョン | ・Spectra Gutenberg Blocks 2.3.1 |

|

CVE-2023-6486 CVE-2023-6486 Detail |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 2.10.3までのバージョン | ・Spectra Gutenberg Blocks 2.10.4 |

| Wordfence | CVSS v3 6.1 (警告) |

・Spectra Gutenberg Blocks 1.25.5までのバージョン | ・Spectra Gutenberg Blocks 1.25.6 |

|

CVE-2020-36702 JVNDB-2023-008011 |

CVSS v3 4.3 (警告) |

・Spectra Gutenberg Blocks 1.14.7までのバージョン | ・Spectra Gutenberg Blocks 1.14.8 |

|

CVE-2020-36656 CVE-2020-36656 Detail |

CVSS v3 5.4 (警告) |

・Spectra Gutenberg Blocks 1.14.11までのバージョン | ・Spectra Gutenberg Blocks 1.15.0 |

※脆弱性情報については、情報セキュリティにおける脆弱性情報に付けられている番号であるCommon Vulnerabilities and Exposures(本記事では「CVE」とします)の順序に従って掲載しています。CVEの採番がされていない脆弱性情報については、Wordfenceへのリンクを掲載してあります。

※深刻度については、共通脆弱性評価システムCVSS v3に基づいています。本記事では、CVSS v3にて緊急(9.0~10.0)、重要(7.0~8.9)、警告(4.0~6.9)に区分されるもののみを掲載しており、その他の情報については、JVN iPediaなどでご確認ください。CVSS v3の適用前の脆弱性情報についてはCVSS v2に基づいて記載しています。

※深刻度の数値はJapan Vulnerability Notes(本記事では「JVN」とします)及び、JVNが評価を合わせている米国国立標準技術研究所(NIST)が運営する脆弱性データベースであるNational Vulnerability Database(以下「NVD」)に準拠しています。JVN、NVDにてスコアリングされていない脆弱性情報についてはWordFenceのスコアに準拠しています。

※CVE-2024-7590の影響範囲については、NDVでは2.14.1まで、Wordfenceでは2.15.0までとなっており、差異があります。この点、NVDの情報はPatchstack由来の情報ですが、Patchstackでは影響範囲は2.14.1としつつ、修正バージョンについてはWordfenceと同じく2.15.1としていることから、影響範囲は2.15.0まで、修正バージョンは2.15.1を正と判断して掲載しています。

※CVE-2023-23834の影響範囲については、NDVでは影響範囲は2.3.0まで(2.3.1で修正)、Wordfenceでは2.3.1まで(2.3.2で修正)となっており、差異があります。この点、公式changelogでは、2.3.2で、Patchstackから報告されたセキュリティ問題を修正したとされていることから、影響範囲は2.3.1まで、修正バージョンは2.3.2を正と判断して掲載しています。

※本記事における脆弱性情報は、当社が把握しているものだけであり、全ての脆弱性情報を網羅できているかはわかりません。

※本記事における脆弱性情報をご利用になる場合には、必ずCVE、JVN、NVDなどの情報を確認されたうえで、自己責任でご利用ください。

Spectra Gutenberg Blocksのバージョンアップを継続する体制について

前述のように、Spectra Gutenberg Blocksは世界的にも人気のあるプラグインであり、Web制作の現場でWordPressを利用する場合には、お世話になる確率が高いプラグインです。

しかしながら、Spectra Gutenberg Blocks自体のバージョンアップをしようと思っても、WordPressやPHPのバージョンアップが必要であったり、設定が複雑であるなどの問題に直面することもあるかと思います。

taneCREATIVE株式会社は、「リモートによるWebアプリケーションのセキュリティ対策をパッケージ化、首都圏大手企業に提供」している点が評価され、2021年にJ-Startup NIIGATAに選定されているWeb制作会社で、WordPressはもちろんのこと、PHP、MySQL、MariaDBについてもノウハウを有しています。

※「J-Startup NIIGATA」とは、経済産業省が2018年に開始したJ-Startupプログラムの地域版として、新潟発のロールモデルとなるスタートアップ企業群を明らかにし、官民連携により集中的に支援する仕組みを構築することで、新潟県におけるスタートアップ・エコシステムを強化する取組です。

- この記事を書いた存在

- ちほうタイガー

taneCREATIVEに所属する謎のトラ。

- そろそろ別のイラストを作成してもらおうと思う今年この頃。

2026年5月12日執筆