- SERVICE

セキュアな Web サイト制作サービス

- WORKS

- ABOUT US

- NEWS & COLUMN

- IR

- RECRUIT

皆さんこんにちは。

taneCREATIVEの「ちほうタイガー」です。

この記事は、Jetpackのバージョンと脆弱性への対応状況についてまとめたもので2026年4月8日に改訂しています。

Jetpackは、WordPressサイトのセキュリティ強化、パフォーマンス改善、サイト管理を一つに統合した多機能プラグインであり、Automattic社によって開発・サポートされています。

WordPressのPlugin Directoryの統計情報によると、アクティブインストールは300万以上、総ダウンロード数は4億8489万回以上を計測しており、世界でも有名なプラグインの一つと言ってよいでしょう。

一方で、有名なプラグインであるほど攻撃対象になるリスクもあるため、脆弱性への適切な対応が重要になります。

実際にJetpackの脆弱性は過去見つかっており、Automattic社によって迅速に対応しています。

この記事では、企業のWeb担当の皆様に向けて、Jetpackの概要並びに、脆弱性及びその対応状況をご紹介することで、Jetpackを安心して使用していただけるようにしたいと思います。

少しでも皆様のお役に立てる記事にできればと思います。

どうぞよろしくお願い致します。

Jetpackとは

前述の通り、Jetpackは、Automattic社によって開発・サポートされているオープンソースのWordPressプラグインです。

このプラグインを使用することで、WordPressサイトのセキュリティ強化、パフォーマンス改善、サイト管理を実現することができます。

アクセス解析の観点では、Jetpack StatsはWordPress管理画面で手軽に確認したい場合に向いており、Google Analytics 4はより詳細な分析に向いています。両者は用途が異なり、併用されることもあります。

当社では、Google Analytics 4とGoogle Search Consoleを基本分析ツールとするケースが多いため、Jetpackのようなプラグインを利用することはあまりありませんが、当社がこれまでに保守を引き受けたWordPressサイトには、Jetpackが使用されていたことがあります。

日本国内でも多く使用されているプラグインの一つといえるかと思います。

Jetpack(無料版)の主な機能

| セキュリティ強化 |

・ダウンタイム監視(死活監視):サイトを5分ごとにチェックし、停止を検知するとメールやWordPress.com通知で知らせます。 ・総当たり攻撃の防止:不正なログイン試行をブロックし、必要に応じて許可IPの設定も行えます。 ・プラグイン管理:プラグインの手動更新、自動更新の設定、有効化・無効化を行えます。Jetpack接続済みサイトでは標準で利用できます。 ・安全な認証:WordPress.comアカウントを使ったSecure Sign Onに対応しており、より安全なログインを支援します。 ・アクティビティログ:サイトで発生した主なイベントを確認できます。無料プランでは直近20件まで閲覧可能です。 |

| パフォーマンス改善 | ・Site Accelerator:画像やCSS/JavaScriptなどの静的ファイルをJetpackのグローバルネットワークから配信し、表示速度の改善を支援します。 |

| 共有・回遊性向上 |

・共有ボタン:投稿や固定ページに共有ボタンを追加し、読者が各種SNSやメールなどで記事を共有しやすくできます。 ・Likeボタン:投稿や固定ページにLike機能を追加できます。なお、Likeを行う側はWordPress.comにログインしている必要があります。 ・関連記事:記事内容、カテゴリー、タグをもとに関連記事を表示し、サイト内の回遊性向上を支援します。 ・サイトマップ:一般向けXMLサイトマップに加え、News、Image、Video sitemapも生成できます。 ・SNS自動共有:Jetpack Socialの無料プランでは、新規記事の自動共有、投稿プレビュー、過去記事の再共有などが利用できます。SNSごとの個別メッセージ設定や独自画像・動画の指定は有料機能です。 |

| 統計・分析 | ・Jetpack Stats:WordPress管理画面から、閲覧数、訪問者数、人気ページ、流入元、検索語句などを確認できます。データは約30分ごとに更新されます。なお、非商用サイトでは無料で利用でき、商用サイトでは月間PV数に応じて表示範囲が制限される場合があります。 |

開発・アップデートの継続

前述のように、世界的にも有名なプラグイン(ダウンロード数が多いプラグイン)は、攻撃のターゲットとして狙われやすいという側面があります。

当社では、WordPress自体は非常に堅牢なCMSであり、バージョンアップをしっかりと行えば大きな侵入のリスクは少ないと考えています。

実際に、WordPress本体(コア)の脆弱性の数はプラグインやテーマに比べて少なく、特に最近では緊急レベルの脆弱性報告は減少しています。

※詳細は、当社が公表しているWordPressの脆弱性情報一覧を参照してください。

一方で、膨大な数のプラグインやアドオンが存在し、それらの脆弱性を狙った攻撃が増加しています。

特に有名なプラグインは、多くのユーザーに利用されているため、脆弱性が発見された場合、そのプラグインを狙った攻撃が集中する可能性があります。

※Patchstackの「State of WordPress Security 2026」によれば、2025年に報告されたWordPress関連の脆弱性全11,334件のうち、91%がプラグイン、9%がテーマに起因し、WordPressコア由来は少数(6件)にとどまっています。

WordPressはコア(本体)のバージョンアップをすることが大事という点は変わりませんが、コア(本体)だけバージョンアップしてればよいわけではない点に注意が必要です。

そのため、当社では、脆弱性に対する対応が遅い、もしくは対応しないプラグインは、クライアントに推奨していません。

Jetpackについては、定期的にバージョンアップがなされており、また脆弱性が発見された場合には、Automattic社によって迅速に修正対応されていますので、2026年4月8日現在、最新バージョンを使用していればセキュリティ面でリスクは少ないと判断しております。

Jetpackのバージョン情報に関するポイント

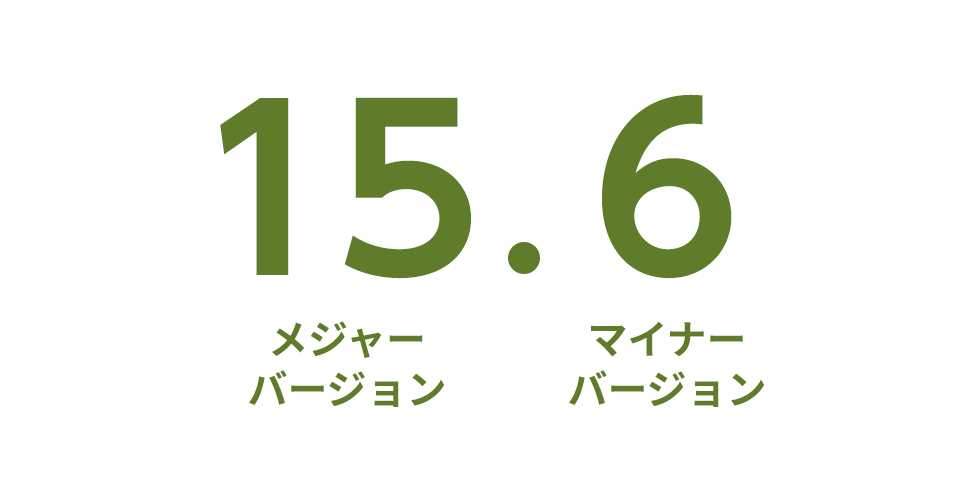

公式サイトに直接的な記載はありませんでしたが(あるけど見つけられてないだけかも)、Jetpackには、一般的なセマンティックバージョニングが採用されているようです。3つの数字の左から「メジャーバージョン.マイナーバージョン.パッチバージョン」となります(パッチバージョンが0の場合には省略表記しているようです)。

2026年4月8日現在、Jetpackの最新バージョンは15.6であり、WordPress 6.9.4までテストされています。

通常のオープンソースソフトウェアでは、公式のサポート(新機能の追加、不具合の改修、セキュリティパッチの提供)は最新パッチバージョンのみを対象としています。

Jetpackでは脆弱性への対応として過去のバージョンに関してもパッチバージョンの提供を行っていますが、Jetpackが旧バージョンの安全を保証しているわけではないと考えられますので、最新パッチバージョンへのアップデートを推奨いたします。

Jetpackのバージョン情報

2026年4月8日現在での、Jetpackのバージョン情報は次の通りです。

| バージョン | リリース日 | サポート期限 | 修正された脆弱性 |

| 15.6 | 2026年3月3日 | サポート中 | - |

| 15.5 | 2026年2月3日 | 2026年3月3日 | - |

| 15.4 | 2026年1月6日 | 2026年2月3日 | - |

| 15.3.1 | 2025年12月4日 | 2026年1月6日 | - |

| 15.3 | 2025年12月3日 | 2025年12月4日 | - |

| 15.2 | 2025年11月4日 | 2025年12月3日 | - |

| 15.1.1 | 2025年10月10日 | 2025年11月4日 | - |

| 15.1 | 2025年10月8日 | 2025年10月10日 | - |

| 15.0 | 2025年9月4日 | 2025年10月8日 | - |

| 14.1 | 2024年12月3日 | 2025年1月7日 | CVE-2024-10858 |

| 14.0 | 2024年11月7日 | 2024年12月3日 | - |

| 13.9.1 | 2024年10月14日 | 2024年11月7日 | CVE-2024-9926 |

| 13.8 | 2024年9月4日 | 2024年9月10日 |

CVE-2024-10076 CVE-2024-10075 |

| 13.4 | 2024年5月7日 | 2024年5月10日 | CVE-2024-4392 |

| 12.8-a.3 | 2023年10月23日 | 2023年10月24日 | CVE-2023-45050 |

| 12.7 | 2023年10月12日 | 2023年10月16日 | CVE-2023-47788 CVE-2023-47774 |

| 12.1.1 | 2023年5月30日 | - | CVE-2023-2996 |

| 9.7.1 | 2023年7月7日 | - | CVE-2021-24374 |

| 7.9.1 | 2019年11月19日 | 2019年12月3日 | Wordfence Jetpack |

| 7.0.1 | 2019年2月14日 | 2019年3月5日 | Wordfence Jetpack |

| 6.5 | 2018年9月4日 | 2018年10月19日 | Wordfence Jetpack |

| 4.2 | 2016年8月10日 | 2016年8月17日 | Wordfence Wordfence Wordfence Jetpack |

| 4.0.4 | 2016年6月20日 | 2016年7月6日 | CVE-2016-10705 |

| 4.0.3 | 2016年5月26日 | 2016年6月20日 | CVE-2016-10706 |

| 3.9.2 | 2016年2月25日 | 2016年3月9日 | Wordfence Wordfence Jetpack |

| 3.7.2 | 2015年9月29日 | 2015年11月4日 | Wordfence Wordfence Jetpack |

| 3.5.3 | 2015年5月6日 | 2015年7月6日 | Wordfence Acunetix |

| 3.4.3 | 2015年4月20日 | 2015年4月23日 | CVE-2015-9359 |

| 2.9.3 | 2014年4月10日 | 2014年5月20日 | CVE-2014-0173 |

※上記の内容は、GithubのChangelog情報を正として、バージョン15.0までを掲載していますが、それ以前のバージョンについても脆弱性が修正されたバージョン及び脆弱性の影響が及ぶ最終バージョン(14.0)を記載しています。なおパッチバージョンが1以上の場合で、後追いでリリースされたバージョンである場合には、サポート期限については記載していません。

※バージョン14.0以下には既知の脆弱性が存在する可能性があるため、グレーにしています。

Jetpackの脆弱性情報

Jetpackの最新バージョンは15.6であり、当社が把握している全ての脆弱性に修正対応済みとなっています。

また、Jetpack 14.0以下のバージョンをご使用の場合には、既知の脆弱性が存在する可能性がありますので、最新バージョンへとアップデートをしてください。

なお、Jetpack自体に関する脆弱性情報で、当社が把握しているものは次の通りです。

| 脆弱性情報 | 深刻度 | 影響を受けるバージョン | 修正されたバージョン |

|

CVE-2024-10858 JVNDB-2024-023824 |

CVSS v3 6.1 (警告) |

・Jetpack 13.0からJetpack 14.0 | ・Jetpack 14.1 |

|

CVE-2024-10076 JVNDB-2024-024631 |

CVSS v3 5.9 (警告) |

・Jetpack 13.7までのバージョン | ・Jetpack 13.8 |

|

CVE-2024-10075 CVE-2024-10075 Detail |

CVSS v3 6.5 (警告) |

・Jetpack 13.7までのバージョン | ・Jetpack 13.8 |

| CVE-2024-9926 JVNDB-2024-024318 |

CVSS v3 4.3 (警告) |

影響範囲が広いため、 Jetpackのリリースをご確認ください。 |

・Jetpack 13.9.1等。 旧バージョンに遡って修正しているため、 Jetpackのリリースをご確認ください。 |

| CVE-2024-4392 CVE-2024-4392 Detail |

CVSS v3 6.4 (警告) |

・Jetpack 13.3.1までのバージョン | ・Jetpack 13.4 |

| CVE-2023-47788 CVE-2023-47788 Detail |

CVSS v3 4.3 (重要) |

・Jetpack 12.6.2までのバージョン | ・Jetpack 12.7 |

| CVE-2023-47774 CVE-2023-47774 Detail |

CVSS v3 5.4 (警告) |

・Jetpack 12.6.2までのバージョン | ・Jetpack 12.7 |

| CVE-2023-45050 JVNDB-2023-018591 |

CVSS v3 5.4 (警告) |

・Jetpack 12.8-a.1までのバージョン | ・Jetpack 12.8-a.3 |

| CVE-2023-2996 JVNDB-2023-026812 |

CVSS v3 8.8 (重要) |

影響範囲が広いため、 Jetpackのリリースをご確認ください。 |

・Jetpack 12.1.1等。 旧バージョンに遡って修正しているため、 Jetpackのリリースをご確認ください。 |

| CVE-2021-24374 JVNDB-2021-008465 |

CVSS v3 5.3 (警告) |

影響範囲が広いため、 Jetpackのリリースをご確認ください。 |

・Jetpack 9.7.1等。 旧バージョンに遡って修正しているため、 Jetpackのリリースをご確認ください。 |

| Wordfence Jetpack |

CVSS v3 6.4 (警告) |

影響範囲が広いため、 Jetpackのリリースをご確認ください。 |

・Jetpack 7.9.1等。 旧バージョンに遡って修正しているため、 Jetpackのリリースをご確認ください。 |

| Wordfence Jetpack |

CVSS v3 6.1 (警告) |

・Jetpack 7.0までのバージョン | ・Jetpack 7.0.1 |

| Wordfence Jetpack |

CVSS v3 5.4 (警告) |

・Jetpack 6.4.2までのバージョン | ・Jetpack 6.5 |

| Wordfence Jetpack |

CVSS v3 5.4 (警告) |

・Jetpack 4.1.1までのバージョン | ・Jetpack 4.2 |

| Wordfence Jetpack |

CVSS v3 9.6 (緊急) |

・Jetpack 4.1.1までのバージョン | ・Jetpack 4.2 |

| Wordfence Jetpack |

CVSS v3 9.8 (緊急) |

・Jetpack 4.1.1までのバージョン | ・Jetpack 4.2 |

| CVE-2016-10706 JVNDB-2016-008878 |

CVSS v3 6.1 (警告) |

・Jetpack 4.0.2までのバージョン | ・Jetpack 4.0.3 |

| CVE-2016-10705 JVNDB-2016-008877 |

CVSS v3 6.1 (警告) |

・Jetpack 4.0.3までのバージョン | ・Jetpack 4.0.4 |

| Wordfence Jetpack |

CVSS v3 4.9 (警告) |

・Jetpack 3.9.1までのバージョン | ・Jetpack 3.9.2 |

| Wordfence Jetpack |

CVSS v3 6.1 (警告) |

・Jetpack 3.9.1までのバージョン | ・Jetpack 3.9.2 |

| Wordfence Jetpack |

CVSS v3 7.2 (重要) |

・Jetpack 3.7.1までのバージョン | ・Jetpack 3.7.2 |

| Wordfence Jetpack |

CVSS v3 5.3 (警告) |

・Jetpack 3.7.1までのバージョン | ・Jetpack 3.7.2 |

| Wordfence Acunetix |

CVSS v3 7.2 (重要) |

・Jetpack 3.5.2までのバージョン | ・Jetpack 3.5.3 |

| CVE-2015-9359 JVNDB-2015-008308 |

CVSS v3 6.1 (警告) |

・Jetpack 3.4.2までのバージョン | ・Jetpack 3.4.3 |

| CVE-2014-0173 JVNDB-2014-002212 |

CVSS v2 5.8 (警告) |

影響範囲が広いため、 Jetpackのリリースをご確認ください。 |

・Jetpack 2.9.3等。 旧バージョンに遡って修正しているため、 Jetpackのリリースをご確認ください。 |

| CVE-2011-4673 JVNDB-2011-003194 |

CVSS v2 7.5 (重要) |

不明 | 不明 |

※脆弱性情報については、情報セキュリティにおける脆弱性情報に付けられている番号であるCommon Vulnerabilities and

Exposures(本記事では「CVE」とします)の順序に従って掲載しています。ただし、CVEの採番がなされていない脆弱性情報については、Wordfence、Jetpack、Acunetixなどの情報へのリンクを掲載しています。

※深刻度については、共通脆弱性評価システムCVSS v3に基づいていますが、CVSS v3が採用される前の脆弱性情報については、CVSS v2に基づいています。

※深刻度の数値はJapan Vulnerability Notes(本記事では「JVN」とします)及び、JVNが評価を合わせている米国国立標準技術研究所(NIST)が運営する脆弱性データベースであるNational

Vulnerability Database(以下「NVD」)に準拠していますが、NVDにてスコアリングされていない場合には、Wordfence、Patchstackのスコアに準拠しています。

※本記事における脆弱性情報は、当社が把握しているものだけであり、全ての脆弱性情報を網羅できているかはわかりません。

※本記事における脆弱性情報をご利用になる場合には、必ずJVN、NVD、Wordfence、Jetpack、Acunetix、Patchstackなどの情報を確認されたうえで、自己責任でご利用ください。

Jetpackのバージョンアップを継続する体制について

前述のように、Jetpackは世界的にも人気のあるプラグインであり、Web制作の現場でWordPressを利用する場合には、よく使用されるプラグインです。

しかしながら、Jetpack自体のバージョンアップをしようと思っても、WordPressやPHPのバージョンアップが必要であったり、設定が複雑であるなどの問題に直面することもあるかと思います。

taneCREATIVE株式会社は、「リモートによるWebアプリケーションのセキュリティ対策をパッケージ化、首都圏大手企業に提供」している点が評価され、2021年にJ-Startup NIIGATAに選定されているWeb制作会社で、WordPressはもちろんのこと、PHP、MySQL、MariaDB、各種サーバーについてもノウハウを有しています。

※「J-Startup NIIGATA」とは、経済産業省が2018年に開始したJ-Startupプログラムの地域版として、新潟発のロールモデルとなるスタートアップ企業群を明らかにし、官民連携により集中的に支援する仕組みを構築することで、新潟県におけるスタートアップ・エコシステムを強化する取組です。

- この記事を書いた存在

- ちほうタイガー

taneCREATIVEに所属する謎のトラ。

- 本業はWebコンサルタントという名の何でも屋。

Google Analytics 4とSearch Console派。

Jetpackはよく見かけるので、引き続き脆弱性情報は追いかける模様。

2026年4月8日改訂

2025年8月1日改訂

2024年10月25日執筆